Onderzoek van Forrester schat dat elke wachtwoordreset ongeveer 70 dollar kost. Omdat dit een van de meest voorkomende helpdeskverzoeken is, hebben veel organisaties selfservice-tools voor wachtwoordherstel (SSPR) ingevoerd om de werkdruk te verlagen. Ondanks deze tools behandelen helpdeskteams nog steeds een aanzienlijk aantal resets, bijvoorbeeld bij ondersteuning van SSPR-registratie of bij uitzonderlijke situaties.

Juist daarom zijn wachtwoordresets een aantrekkelijk doelwit voor aanvallers. Zij weten dat als ze een medewerker kunnen overtuigen om een wachtwoord te resetten, ze multifactorauthenticatie (MFA) kunnen omzeilen en direct toegang krijgen tot een account. Het beveiligen van dit proces begint dus met inzicht in waar het mis kan gaan.

Hoe één reset kan leiden tot een volledige inbraak

De aanval in april 2025 op een Britse retailer verstoorde de landelijke bedrijfsvoering en leidde tot een vijf dagen durende stop van online verkoop, met een geschat verlies van gemiddeld £3,8 miljoen (ongeveer 5,1 miljoen dollar) per dag.

Aanvallers die gelinkt worden aan een hackersgroep verkregen vermoedelijk toegang door zich voor te doen als een medewerker en contact op te nemen met een externe servicedesk. Daar werd een wachtwoordreset uitgevoerd, waardoor zij geldige inloggegevens kregen zonder technische kwetsbaarheden te hoeven misbruiken.

Vervolgens maakten de aanvallers misbruik van Active Directory om het NTDS.dit-bestand te bemachtigen, een database met wachtwoordhashes van alle domeingebruikers. Deze hashes werden offline gekraakt om extra inloggegevens te verkrijgen.

Met geldige accounts en oplopende rechten verplaatsten de aanvallers zich lateraal binnen het netwerk met behulp van standaardtools en normale login-activiteiten. Over een periode van meerdere weken breidden zij hun toegang verder uit. Zodra zij voldoende rechten hadden, implementeerden zij ransomware, waarmee systemen voor betalingen, e-commerce en logistiek werden versleuteld. Het bedrijf moest systemen offline halen, wat leidde tot verstoringen in de bedrijfsvoering en klanttransacties.

De servicedesk beveiligen

Het lastige aan social-engineeringaanvallen, zoals in dit geval, is dat ze niet verdacht lijken. Voor de helpdesk is het simpelweg een gebruiker die om hulp vraagt.

Juist daarom vormt de servicedesk een belangrijk doelwit. Basiscontroles zijn niet voldoende om het resetproces te beveiligen. Zonder een betrouwbare manier om de identiteit van de aanvrager te verifiëren, kan een standaardverzoek eenvoudig een toegangspunt worden.

Oplossingen zoals Specops Secure Service Desk helpen helpdeskteams om de identiteit van gebruikers te bevestigen vóórdat een reset wordt uitgevoerd. In plaats van te vertrouwen op informatie die eenvoudig te achterhalen of te raden is, kunnen medewerkers bijvoorbeeld een eenmalige code sturen naar een vertrouwd apparaat of gebruikmaken van bestaande identiteitsproviders zoals Duo of Okta.

Elke aanvraag volgt daarbij dezelfde stappen, en verificatie is niet optioneel of afhankelijk van de medewerker. Hierdoor kunnen aanvallers niet vertrouwen op dezelfde tactieken. Zelfs met overtuigende achtergrondinformatie hebben zij nog steeds toegang nodig tot het geregistreerde apparaat of een extra verificatiefactor, wat veel moeilijker te vervalsen is.

Volgens het Data Breach Investigations Report van Verizon spelen gestolen inloggegevens een rol in 44,7% van de datalekken.

Best practices voor wachtwoordresets

Voor organisaties die al een oplossing zoals Specops Secure Service Desk gebruiken, helpen de volgende richtlijnen om het proces consistent en veilig te houden:

1. Stimuleer selfservice waar mogelijk

Niet elke wachtwoordreset hoeft via de helpdesk te verlopen. Minder afhankelijkheid van de helpdesk verlaagt zowel kosten als risico’s.

Zorg ervoor dat gebruikers weten hoe ze zich registreren, begrijpen hoe het werkt en er vertrouwen in hebben. Een korte handleiding met duidelijke stappen kan hierbij al voldoende zijn.

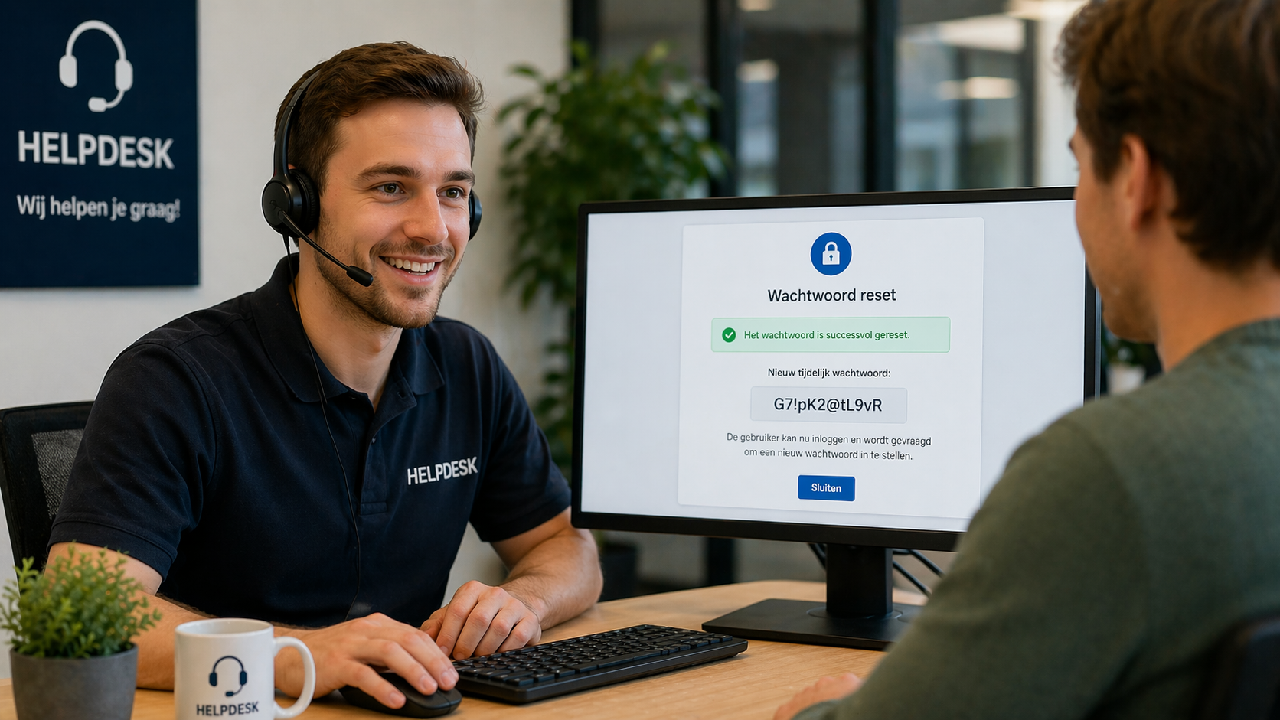

2. Gebruik veilige, tijdelijke inloggegevens

Zelfs een geverifieerde reset vormt een risico als de overdracht niet veilig is. Tijdelijke wachtwoorden via telefoon of onbeveiligde e-mail versturen creëert kwetsbaarheden.

Gebruik sterke, eenmalige wachtwoorden en verstuur deze via een versleuteld kanaal. Als een reset langer dan enkele minuten geldig blijft, vormt dit een extra risico.

3. Monitor resetactiviteiten

Het bijhouden van wanneer en hoe resets plaatsvinden helpt om risico’s en zwakke plekken te identificeren. Let op patronen zoals frequente resets of herhaalde helpdeskverzoeken.

Dit kan wijzen op gebruiksproblemen of mogelijk misbruik.

Regelmatige monitoring helpt ook om goed gebruik te stimuleren. Als gebruikers moeite hebben met selfservice, is dat een signaal om extra ondersteuning te bieden. Dit verlaagt uiteindelijk de werkdruk en verhoogt de veiligheid.

4. Voorzie de helpdesk van de juiste middelen en training

De helpdesk blijft essentieel voor uitzonderingssituaties. Dit werkt alleen als medewerkers beschikken over duidelijke richtlijnen en de juiste tools.

Verificatieprocessen moeten consistent zijn en niet afhankelijk van persoonlijke inschatting.

Medewerkers moeten inzicht hebben in resetactiviteiten en vaste procedures volgen bij afwijkingen. Met de juiste aanpak wordt de helpdesk een cruciaal controlepunt in het voorkomen van ongeautoriseerde toegang.