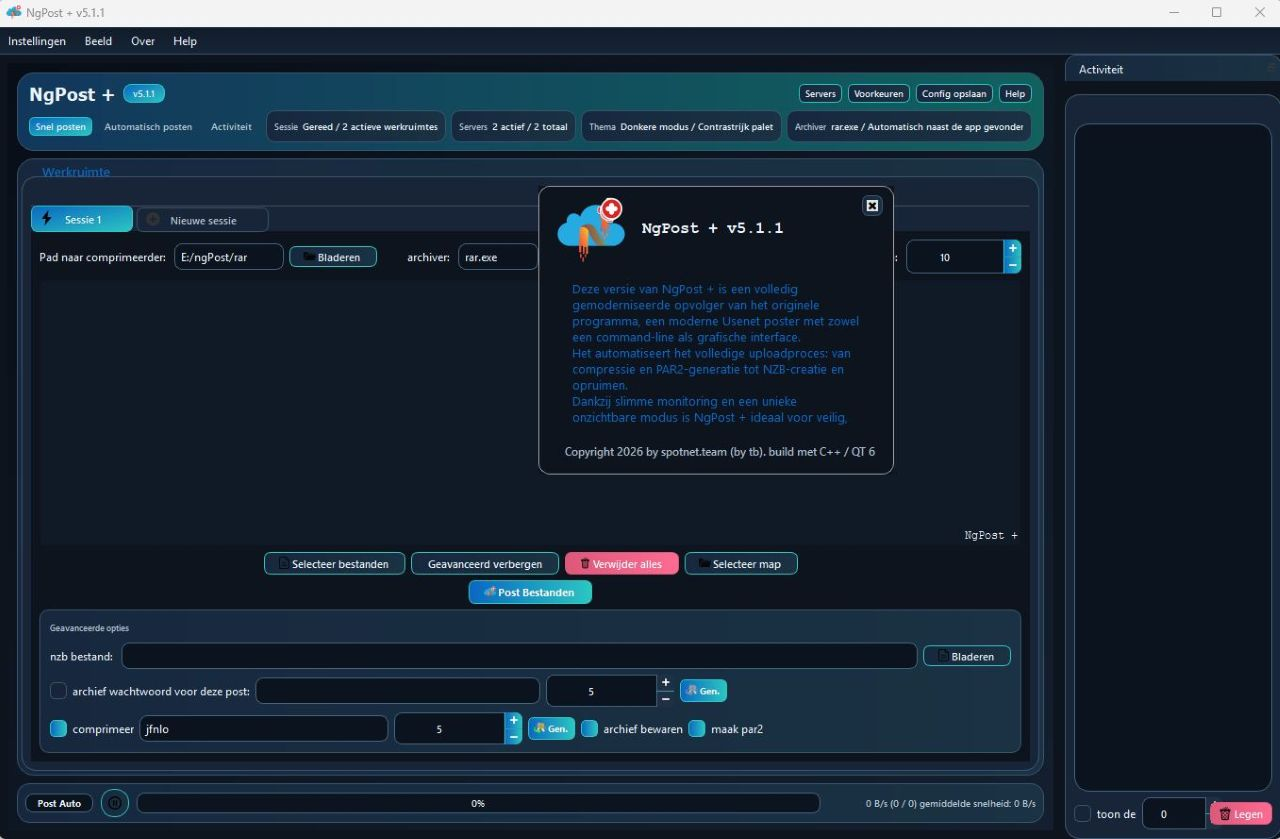

Hoe onze nieuwe aanpak de bescherming van klanten versterkt en compatibiliteit behoudt

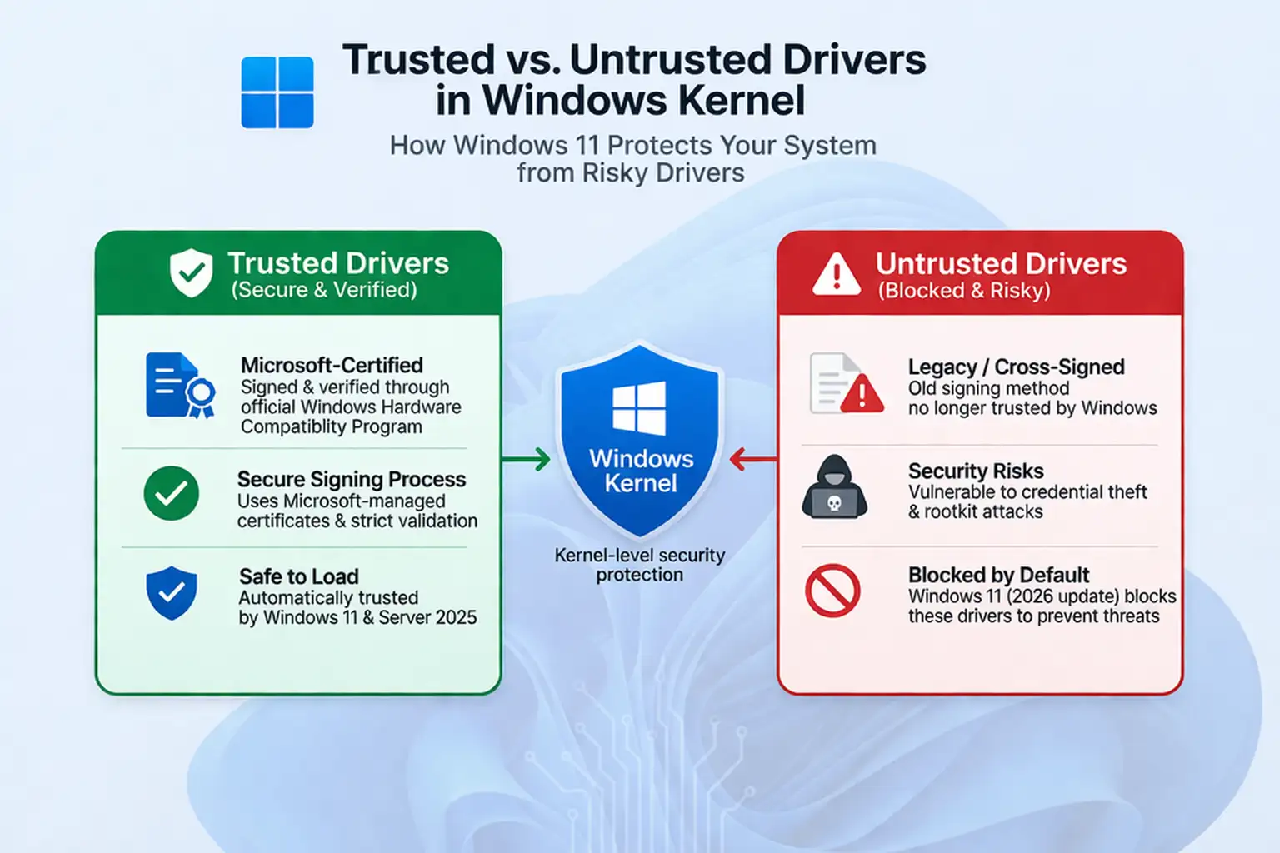

Vandaag kondigen Microsoft met enthousiasme een dat er een belangrijke stap in de voortdurende inzet voor Windows-beveiliging en systeembetrouwbaarheid was gezet: het verwijderen van vertrouwen voor alle kernelstuurprogramma’s die zijn ondertekend via het verouderde cross-signed rootprogramma.

Deze update helpt onze klanten te beschermen door ervoor te zorgen dat standaard alleen kernelstuurprogramma’s worden geladen die het Windows Hardware Compatibility Program (WHCP) hebben doorlopen en zijn ondertekend.

Om de beveiliging verder te verhogen, zal Microsoft een expliciete allowlist bijhouden van betrouwbare drivers die nog via het cross-signed programma zijn ondertekend. Deze lijst zorgt voor een veilige en compatibele ervaring voor een beperkt aantal veelgebruikte en betrouwbare drivers.

Deze nieuwe kernel trust policy geldt voor:

- Windows 11 24H2, 25H2 en 26H1

- Windows Server 2025

- Vanaf de Windows-update van april 2026

Alle toekomstige versies van Windows 11 en Windows Server zullen deze policy afdwingen.

Deze update bouwt voort op een reeks maatregelen om het aanvalsvlak van Windows te verkleinen en benadrukt onze inzet voor klantbeveiliging. Drivers zijn een cruciaal onderdeel van het Windows-ecosysteem, en hun integriteit is essentieel.

WHCP-certificering

Het Microsoft WHCP-programma is een streng certificeringsproces dat ervoor zorgt dat driverleveranciers:

- continu worden gecontroleerd

- voldoen aan de nieuwste beveiligings- en compliance-eisen

Alle drivers worden:

- gescand op malware

- getest met de Hardware Lab Kit (HLK)

- gecontroleerd op compatibiliteit

Drivers die slagen, worden ondertekend met Microsoft-certificaten en krijgen daarmee vertrouwen binnen Windows.

Problemen met het cross-signed programma

Ondanks WHCP werden drivers uit het cross-signed rootprogramma nog steeds breed vertrouwd.

Dit programma:

- ontstond begin jaren 2000

- bood certificaten via externe certificaatautoriteiten

- had beperkte controle en geen garanties op veiligheid

Problemen:

- private keys moesten door ontwikkelaars zelf worden beheerd

- leidde tot misbruik en diefstal van certificaten

- bracht systemen in gevaar

Het programma werd in 2021 afgeschaft, maar vertrouwen bleef in sommige scenario’s bestaan — tot nu.

Balans tussen beveiliging en compatibiliteit

Microsoft erkent dat klanten afhankelijk zijn van diverse hardware en software.

Daarom:

- verhoogt de nieuwe policy de beveiliging

- maar behoudt compatibiliteit via een allowlist

Deze policy is gebaseerd op:

- miljarden driver-laadsignalen

- gebruiksdata van de afgelopen 2 jaar

- input van de ontwikkelaarscommunity

Hoe de implementatie werkt

De nieuwe policy wordt eerst uitgerold in evaluatiemodus (vanaf april 2026).

Tijdens deze fase:

- controleert Windows alle geladen drivers

- wordt gekeken of activering veilig is

Evaluatiecriteria

Windows 11:

- 100 systeemuren

- 3 herstarts

Windows Server 2025:

- 100 systeemuren

- 2 herstarts

Na evaluatie:

Als alles compatibel is:

- policy wordt geactiveerd

- onbetrouwbare drivers worden geblokkeerd

Als problemen worden gevonden:

- policy blijft in evaluatiemodus

- evaluatie wordt opnieuw gestart

Dit voorkomt dat systemen met legitieme maar zeldzame drivers problemen krijgen.

Extra beveiligingsopties

Met Application Control for Business (voorheen WDAC) kunnen organisaties:

- strengere policies instellen

- eigen drivers toestaan

Aangepaste kernel drivers toestaan

Voor interne of vertrouwelijke drivers biedt Windows nu:

- mogelijkheid tot override via App Control policy

- ondersteuning voor privé-ondertekende drivers

Voorwaarden:

- beleid moet ondertekend zijn via Secure Boot (PK/KEK)

- alleen geldig binnen de eigen omgeving

Nieuwe ondersteuning hiervoor komt met de update van april 2026.

Conclusie

Microsoft blijft zich inzetten voor een Windows-omgeving die:

- veilig

- betrouwbaar

- compatibel

is. Tijdens de uitrol van deze nieuwe kernel trust policy blijft Microsoft samenwerken met partners en luisteren naar feedback om de balans tussen beveiliging en compatibiliteit te waarborgen.