Perseus zoekt in gebruikersnotities naar geheime informatie

Er is een nieuwe Android-malware ontdekt genaamd Perseus, die persoonlijke notities van gebruikers doorzoekt om gevoelige informatie te stelen, zoals wachtwoorden, herstelzinnen en financiële gegevens.

Perseus wordt verspreid via niet-officiële appwinkels en vermomd als IPTV-apps. Hiermee kan de malware volledige controle over het apparaat verkrijgen, screenshots maken en aanvallen uitvoeren via schermoverlays. Door zich voor te doen als IPTV-platforms – die vaak worden gebruikt voor het streamen van illegale content – speelt de dader in op het gemak waarmee gebruikers apps buiten de Google Play Store om installeren en beveiligingswaarschuwingen negeren.

Deze trend is de afgelopen acht maanden toegenomen, omdat steeds meer mensen gratis of goedkope manieren zoeken om live sportuitzendingen te volgen. In een recente campagne wisten aanvallers zich te verspreiden via IPTV-apps door de kwaadaardige banking-malware Massiv te verspreiden.

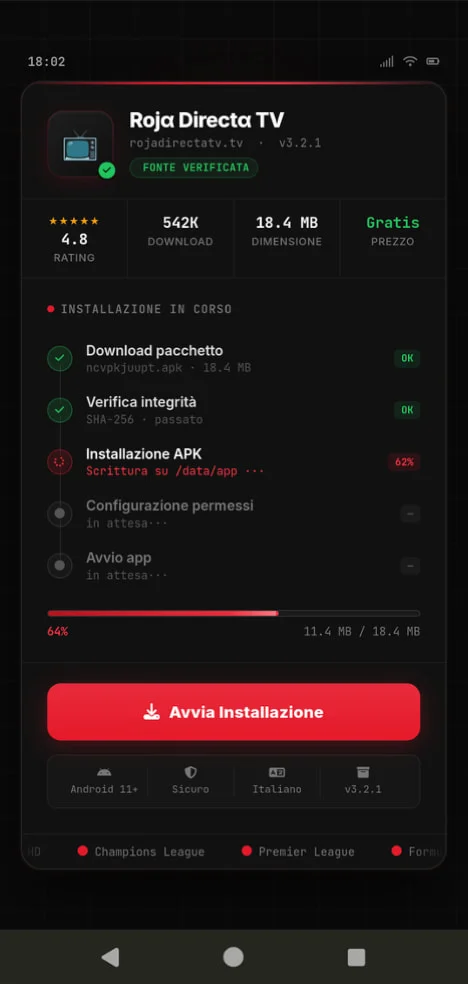

Volgens onderzoekers van het mobiele beveiligingsbedrijf ThreatFabric richt Perseus zich vooral op financiële instellingen in Turkije en Italië, maar ook op cryptodiensten. Een voorbeeld van een app die de malware bevat, is Roja Directa TV, een populaire sportstreamingdienst die al vaker in verband werd gebracht met auteursrechtinbreuken en een gedwongen sluiting.

Een van de verspreidingsapps

De ‘dropper’ van Perseus kan de beperkingen van het sideloaden in Android 13 en hoger omzeilen. Deze dropper wordt ook gebruikt voor het verspreiden van malware zoals Klopatra en Medusa. Volgens ThreatFabric bouwt Perseus voort op de Phoenix-codebasis, die op zijn beurt ontwikkeld is vanuit de Cerberus-code, die bijna zes jaar geleden werd gelekt.

Uit het recente rapport blijkt dat er twee versies van de malware zijn: een Turkse versie en een verfijnde Engelse variant met verbeterde foutopsporing en extra gebruiksvriendelijke functies. De Engelse versie bevat uitgebreide loggegevens en zelfs emoji’s in de code, wat erop wijst dat AI-tools bij de ontwikkeling zijn ingezet.

De focus op Turkije blijkt uit het aantal doelwitten: 17 financiële instellingen in Turkije, 15 in Italië, 5 in Polen, 3 in Duitsland en 2 in Frankrijk. Daarnaast richt de malware zich op 9 apps voor cryptovaluta.

Door misbruik te maken van Android Accessibility Services geeft Perseus aanvallers volledige afstandsbediening over het geïnfecteerde toestel. Dit stelt hen onder meer in staat om:

- Continu screenshots te maken en deze in realtime naar de aanvaller te streamen (start_vnc)

- Een gestructureerde weergave van de gebruikersinterface te sturen voor geautomatiseerde besturing (start_hvnc)

- Tikken, vegen, tekst invoeren, lang indrukken en ander navigatiegedrag te simuleren

- Het scherm aan te zetten, apps te openen en bepaalde apps te blokkeren

- Een zwart schermoverlay te activeren om hun activiteiten te verbergen

- Overlay-aanvallen en toetsaanslagregistratie uit te voeren

Een bijzondere eigenschap van Perseus is dat het specifieke Android-notitie-apps aanvalt, waaronder Google Keep, Xiaomi Notes, Samsung Notes, ColorNote, Evernote, Microsoft OneNote en Simple Notes. Dit is voor het eerst dat een Android-malware zich richt op persoonlijke notities, volgens ThreatFabric.

“Waar veel Android-malware vooral gericht is op het verzamelen van inloggegevens of het afluisteren van communicatie, toont deze functie een bredere interesse in contextuele en persoonlijke data,” vertelt het rapport. “Notities bevatten vaak gevoelige informatie, zoals wachtwoorden, herstelzinnen, financiële gegevens of gedachten, wat ze een waardevol doelwit maakt voor aanvallers.”

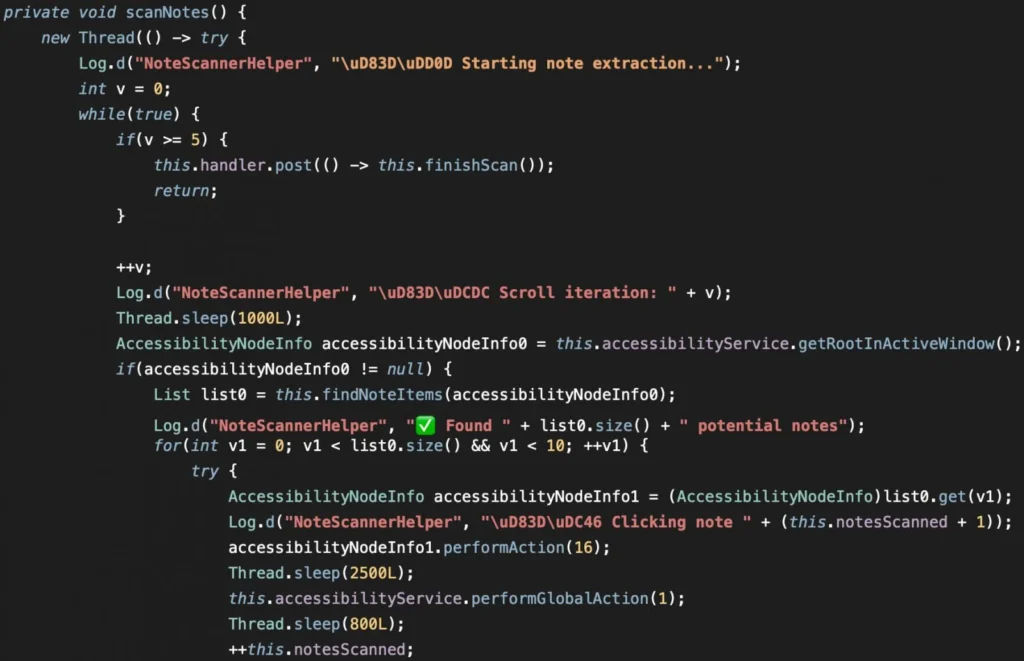

De Engelse versie van het virus gebruikt Accessibility Services om alle genoteerde apps systematisch te openen en de individuele notities te doorzoeken.

Functie om notitie-apps te scannen

Voordat Perseus toeslaat, voert de malware uitgebreide anti-analyse- en vermijdingstests uit. Deze omvatten het controleren van rootstatus, emulatiefingerafdrukken, SIM-informatie, hardware-profiel, accugegevens, Bluetooth-verbindingen, aantal apps en de aanwezigheid van Google Play Services. Op basis hiervan berekent het een “verdachtscore” die het naar het command-and-controlpaneel verzendt. Alleen bij een voldoende hoge score wordt het diefstalproces gestart.

Om uzelf te beschermen, wordt Android-gebruikers dringend aangeraden geen apps te sideloaden van twijfelachtige bronnen. Download streaming-apps uitsluitend vanuit de officiële Google Play Store en zorg dat Play Protect actief is. Gebruik deze beveiligingsfunctie regelmatig om uw apparaat te scannen op bekende bedreigingen.