In het Midden-Oosten en de VS op zorginstellingen

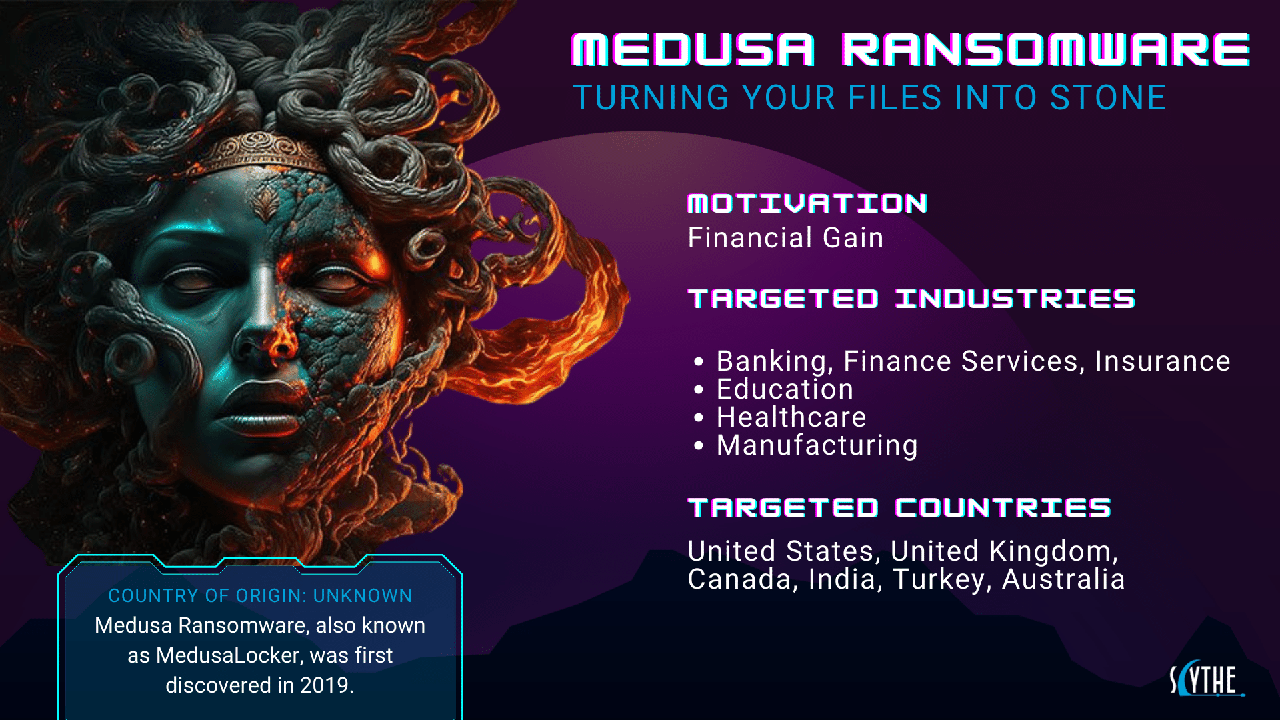

Volgens een nieuw rapport van het Symantec en Carbon Black Threat Hunter Team maakt de Noord-Koreaans gelinkte Lazarus-groep (ook bekend als Diamond Sleet en Pompilus) gebruik van Medusa-ransomware bij een aanval op een niet nader genoemde organisatie in het Midden-Oosten.

Broadcoms dreigingsinformatie-unit meldde daarnaast dat dezelfde daders een mislukte poging deden tot een aanval op een zorginstelling in de Verenigde Staten. Medusa is een ransomware-als-een-dienst (RaaS) operatie, opgestart in 2023 door een cybercriminelen-groep die Spearwing heet. Tot nu toe claimt deze groep meer dan 366 aanvallen.

“Analyse van de Medusa-lekwebsite toont aan dat sinds begin november 2025 vier zorg- en non-profitorganisaties in de VS slachtoffer werden van aanvallen,” staat in het rapport dat werd gedeeld met The Hacker News.

“Onder de slachtoffers bevinden zich een organisatie in de geestelijke gezondheidszorg en een onderwijsinstelling voor autistische kinderen. Het is onduidelijk of alle slachtoffers door Noord-Koreaanse hackers werden aangevallen, of dat ook andere Medusa-ondersteuners achter sommige aanvallen zaten. De gemiddelde losgeldvraag in die periode bedroeg 260.000 dollar.”

Het gebruik van ransomware door Noord-Koreaanse hackers is niet nieuw. Al in 2021 werd een subgroep van Lazarus, genaamd Andariel (of Stonefly), gelinkt aan gerichte aanvallen met zelfontwikkelde ransomware zoals SHATTEREDGLASS, Maui en H0lyGh0st op organisaties in Zuid-Korea, Japan en de VS.

In oktober 2024 was de groep verbonden aan een aanval met Play-ransomware, waarbij voor het eerst werd overgestapt op kant-en-klare software om systemen te versleutelen en losgeld te eisen.

Maar Andariel is niet de enige die overstapt van maatwerk naar standaard ransomware. Vorig jaar ontdekte Bitdefender dat een andere Noord-Koreaanse dadergroep, Moonstone Sleet, die eerder eigen ransomware FakePenny gebruikte, waarschijnlijk Zuid-Koreaanse financiële bedrijven aanviel met de Qilin-ransomware.

Deze evolutie wijst mogelijk op een tactische omslag binnen de Noord-Koreaanse hackergroepen. Ze lijken vaker partners te worden van gevestigde RaaS-groepen in plaats van hun eigen tools te ontwikkelen, aldus het bedrijf in een gesprek met The Hacker News.

“De motivatie is waarschijnlijk vooral pragmatisch,” zegt Dick O’Brien, hoofd-analist bij het Symantec en Carbon Black Threat Hunter Team. “Waarom zou je jezelf de moeite geven om eigen ransomware te maken, als je ook kunt vertrouwen op beproefde dreigingen zoals Medusa of Qilin? Ze hebben waarschijnlijk ingeschat dat de voordelen opwegen tegen de kosten, zoals het betalen van affiliate-kosten.”

De ransomwarecampagne van de Lazarus-groep met Medusa maakt gebruik van diverse tools:

- RP_Proxy, een speciaal gemaakte proxytool

- Mimikatz, een openbaar programma voor het stelen van inloggegevens

- Comebacker, een custom backdoor die exclusief door hen gebruikt wordt

- InfoHook, een informatie-diefstalprogramma dat samen met Comebacker wordt ingezet

- BLINDINGCAN (ook bekend als AIRDRY of ZetaNile), een remote access trojan (RAT)

- ChromeStealer, een tool om opgeslagen wachtwoorden uit de Chrome-browser te halen

Hoewel de aanvallen lijken op eerdere aanvallen van Andariel, is deze activiteit niet direct aan een bepaalde Lazarus-subgroep gekoppeld.

“De overstap naar Medusa laat zien dat Noord-Korea’s gretige betrokkenheid bij cybercriminaliteit onverminderd doorgaat,” concludeert het bedrijf. “De hackers uit Noord-Korea lijken weinig ethische scrupules te kennen als het gaat om het aanvallen van organisaties in de VS. Terwijl sommige cybercriminelen zorgorganisaties mijden vanwege de reputatieschade, toont Lazarus zich hiervan volstrekt ongevoelig.”